Palo Alto PA-1420 Professional Bundle

5 Jahre Laufzeit

Produktinformationen "Palo Alto PA-1420 Professional Bundle"

Begrenztes Budget? - Fordern Sie jetzt Ihr attraktives Angebot an!

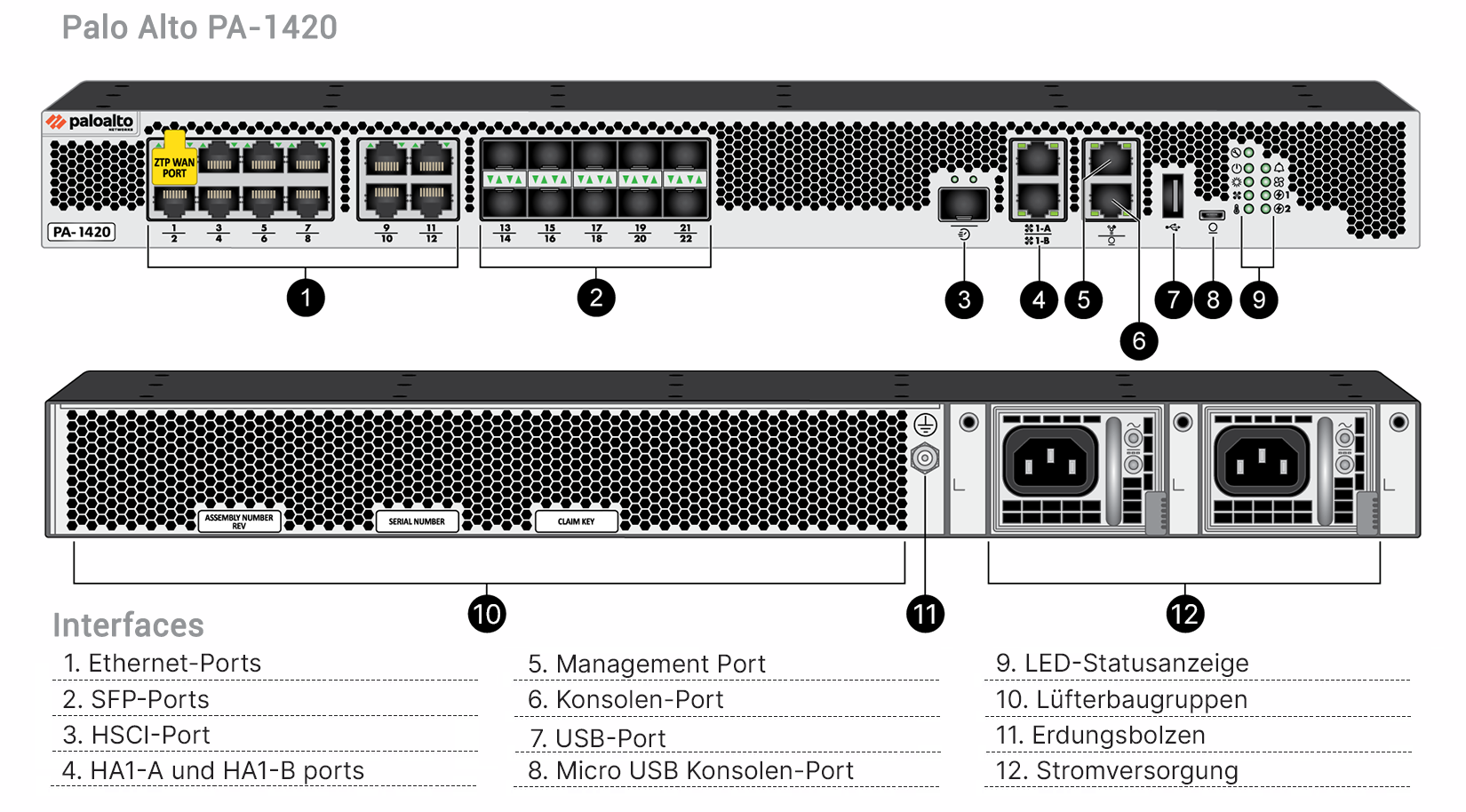

Palo Alto Networks PA-1400 Series ML-Powered Next-Generation Firewalls, bestehend aus den Modellen PA-1420 und PA-1410, wurden entwickelt, um sichere Konnektivität für Zweigstellen von Organisationen sowie für mittelständische Unternehmen zu bieten.

Das steuernde Element der PA-1400 Serie ist PANOS, die gleiche Software, die auf allen Palo Alto Networks NGFWs läuft. PAN-OS klassifiziert nativ den gesamten Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalten, und ordnet diesen Datenverkehr dann dem Benutzer zu, unabhängig von Standort oder Gerätetyp. Die Anwendung, der Inhalt und der Benutzer - mit anderen Worten, die Elemente, die Ihr Unternehmen am Laufen halten - dienen dann als Grundlage für Ihre Sicherheitsrichtlinien, was zu einer verbesserten Sicherheitslage und einer kürzeren Reaktionszeit auf Vorfälle führt.

Palo Alto Lizenzmodell

* Inaktive Elemente sind nicht in diesem Bundle enthalten.

Detaillierte Palo Alto Lizenzinformationen Palo Alto Lizenzübersicht Palo Alto Funktionen

Die wichtigsten Sicherheits- und Konnektivitätsfunktionen

ML-basierte Firewall der nächsten Generation- Integriert maschinelles Lernen (ML) in den Kern der Firewall, um signaturlose Inline-Angriffe auf dateibasierte Angriffe zu verhindern und nie dagewesene Phishing-Versuche zu erkennen und sofort zu stoppen.

- Nutzt cloudbasierte ML-Prozesse, um verzögerungsfrei Signaturen und Anweisungen zurück an die NGFW zu senden.

- Nutzt Verhaltensanalysen, um Geräte im Internet der Dinge (Internet of Things, IoT) zu erkennen und Richtlinienempfehlungen abzugeben; in der Cloud bereitgestellter und nativ integrierter Service auf der NGFW.

- Automatisiert Richtlinienempfehlungen, um Zeit zu sparen und das Risiko von Bedienfehlern zu reduzieren.

- Identifiziert die Anwendungen, die Daten durch Ihr Netzwerk senden, unabhängig von Port, Protokoll, Umgehungstechniken oder Verschlüsselung (TLS/SSL).

- Ermöglicht die Definition und Implementierung von Sicherheitsrichtlinien, die sich auf spezifische Anwendungen (statt auf Ports) beziehen (zulassen, ablehnen, planen, untersuchen, Datenverkehrsregeln anwenden).

- Bietet die Möglichkeit, benutzerdefinierte App-ID™-Kennzeichnungen für eigene Anwendungen zu erstellen oder die App-ID-Entwicklung für neue Anwendungen bei Palo Alto Networks anzufordern.

- Identifiziert alle Nutzdaten innerhalb der Anwendung (wie Dateien und Datenmuster), um bösartige Dateien zu blockieren und Datenausschleusungen zu verhindern.

- Erstellt standardmäßige und angepasste Anwendungsnutzungsberichte, einschließlich Berichten zu Software-as-aService (SaaS), die einen Einblick in den gesamten genehmigten und nicht genehmigten SaaS-Datenverkehr in Ihrem Netzwerk geben.

- Ermöglicht die sichere Migration älterer Layer-4-Regelsätze zu App-ID-basierten Regeln mit integriertem Policy Optimizer. Damit erhalten Sie einen Regelsatz, der sicherer und einfacher zu verwalten ist.

- Ermöglicht Transparenz, Sicherheitsrichtlinien, Berichte und Forensik auf der Grundlage von Benutzern und Gruppen – nicht nur von IP-Adressen.

- Lässt sich leicht in eine Vielzahl von Repositorys integrieren, um Benutzerinformationen zu nutzen: WLAN-Controller, VPNs, Verzeichnisserver, SIEMs, Proxys und mehr.

- Ermöglicht das Definieren dynamischer Benutzergruppen in der Firewall, um zeitgebundene Sicherheitsmaßnahmen umzusetzen, ohne die Aktualisierung von Benutzerverzeichnissen abwarten zu müssen.

- Wendet konsistente Richtlinien an, unabhängig von den Standorten der Benutzer (Büro, zu Hause, unterwegs usw.) und ihren Geräten (iOS- und Android®-Mobilgeräte; macOS®-, Windows®-, Linux-Desktops, -Laptops; Citrixund Microsoft VDI- und Terminal-Server).

- Verhindert, dass Anmeldedaten des Unternehmens auf Websites von Dritten gelangen, und verhindert die Nutzung gestohlener Anmeldedaten, indem die Multi-Faktor-Authentifizierung (MFA) auf der Netzwerkebene für jede Anwendung aktiviert wird, ohne dass die Anwendung geändert werden muss.

- Auf der Grundlage des Benutzerverhaltens werden dynamisch Sicherheitsmaßnahmen umgesetzt, um verdächtige oder böswillige Benutzer zu blockieren.

- Untersucht ein- und ausgehenden TLS/SSL-verschlüsselten Datenverkehr, einschließlich des Datenverkehrs, der TLS 1.3 und HTTP/2 verwendet, und wendet die Richtlinien darauf an.

- Bietet umfassende Einblicke in den TLS-Verkehr, wie den Umfang des verschlüsselten Datenverkehrs, TLS/SSL-Versionen, Ciphersuites und mehr, ohne ihn zu entschlüsseln.

- Ermöglicht es, die Verwendung von veralteten TLS-Protokollen, unsicheren Ciphersuites und falsch konfigurierten Zertifikaten zu verhindern, um Risiken zu minimieren.

- Erleichtert die Bereitstellung der Entschlüsselung und ermöglicht die Verwendung integrierter Protokolle zur Fehlerbehebung, etwa bei Anwendungen mit Zertifikat-Pinning.

- Ermöglicht das flexible Aktivieren oder Deaktivieren der Entschlüsselung basierend auf URL-Kategorie und Quell- und Zielzone, Adresse, Benutzer, Benutzergruppe, Gerät und Port, um den Datenschutz und die Einhaltung regulatorischer Vorschriften zu wahren.

- Ermöglicht es, eine Kopie des entschlüsselten Datenverkehrs von der Firewall zu erstellen (d. h. Entschlüsselungsspiegelung) und diese an Tools zur Datenverkehrserfassung für Forensik, Verlaufsprotokollierung oder Data Loss Prevention (DLP) zu senden.

- Nutzt die zentrale Verwaltung, Konfiguration und Transparenz für mehrere verteilte NGFWs von Palo Alto Networks (unabhängig von Standort oder Umfang) durch das Panorama™-Netzwerksicherheitsmanagement an einer einheitlichen Benutzeroberfläche.

- Vereinfacht die gemeinsame Nutzung von Konfigurationen über Panorama mit Vorlagen und Gerätegruppen und skaliert die Protokollerfassung je nach Bedarf.

- Bietet Benutzern über das Application Command Center (ACC) detaillierte Transparenz und umfassende Einblicke in Netzwerkverkehr und -bedrohungen.

Moderne ausgeklügelte Cyberattacken können innerhalb von 30Minuten auf bis zu 45.000Varianten anwachsen. Dabei werden mehrere Bedrohungsvektoren und raffinierte Techniken eingesetzt, um Schadcode einzuschleusen. Herkömmliche Punktlösungen verursachen Sicherheitslücken in Unternehmen, erhöhen den Arbeitsaufwand von Sicherheitsteams und beeinträchtigen die Produktivität durch inkonsistenten Zugriff und unzureichende Transparenz.

Palo Altos Cloud-Delivered Security Services dagegen können nahtlos in deren branchenführenden NGFWs integriert werden und nutzen Palo Altos Netzwerk aus 80.000 Kunden, um Threat Intelligence sofort zu koordinieren und Schutz vor allen Bedrohungen und Bedrohungsvektoren zu bieten. Schließen Sie Sicherheitslücken an allen Ihren Standorten und nutzen Sie die Vorteile erstklassiger Sicherheit, die konsistent über eine zentrale Plattform bereitgestellt wird, um auch vor den komplexesten und am besten getarnten Bedrohungen geschützt zu sein. Diese Dienste werden geboten:

- Threat Prevention – bietet mehr Sicherheit als ein herkömmliches IPS (Intrusion Prevention System), da alle bekannten Bedrohungen für den gesamten Datenverkehr in einem Durchlauf (Single Pass) abgewehrt werden, ohne dass die Leistung leidet.

- Advanced URL Filtering – sorgt für erstklassigen Schutz vor webbasierten Bedrohungen und eine Steigerung der betrieblichen Effizienz dank branchenweit erster Echtzeit-Präventionslösung für Webangriffe und branchenführender Phishingabwehr.

- WildFire® – schützt Dateien durch die automatische Erkennung und Abwehr unbekannter Malware mit branchenführenden cloudbasierten Analysen und Threat Intelligence von mehr als 42.000 Kunden.

- DNS Security – nutzt ML, um Bedrohungen über das DNS in Echtzeit zu erkennen und abzuwehren. Sicherheitsteams erhalten so die Kontextinformationen, die sie zur Ausarbeitung von Richtlinien und zur schnellen und wirkungsvollen Abwehr von Bedrohungen benötigen.

- IoT Security – bietet die umfassendste IoT-Sicherheitslösung der Branche für einen detaillierten Überblick, eine effektive Abwehr und eine zuverlässige Richtliniendurchsetzung – alles auf einer einzigen ML-gestützten Plattform.

- Enterprise DLP – bietet die branchenweit erste cloudbasierte DLP-Lösung für Unternehmen, die sensible Daten über alle Netzwerke, Clouds und Benutzer hinweg konsistent schützt.

- SaaS Security – stellt integrierte SaaS-Sicherheitsfunktionen bereit, mit denen Sie neue SaaS-Anwendungen erkennen und sichern, Daten schützen und Zero-Day-Bedrohungen abwehren können – und das zu den niedrigsten Gesamtbetriebskosten.

- Führt Netzwerkfunktionen, Richtliniensuche, -anwendung und -dekodierung sowie Signaturabgleich für alle Bedrohungen und Inhalte in einem einzigen Durchgang durch. So wird der Verarbeitungsaufwand für die Ausführung mehrerer Funktionen in einem einzelnen Sicherheitssystem erheblich reduziert.

- Vermeidet Latenzzeiten, indem der Datenverkehr in einem einzigen Durchgang mit einem streambasierten, einheitlichen Signaturabgleich anhand aller Signaturen überprüft wird.

- Ermöglicht eine konsistente und vorhersehbare Leistung, wenn Security Subscriptions aktiviert sind. (Der Threat-Prevention-Durchsatz in Tabelle 1 basiert auf mehreren aktivierten Abonnements.)

- Ermöglicht Ihnen die Einführung von SD-WAN, indem Sie esn ganz einfach auf Ihren vorhandenen Firewalls aktivieren.

- Ermöglicht Ihnen die sichere Implementierung von SD-WAN, nativ integriert mit unserer branchenführenden Sicherheit.

- Bietet ein erstklassiges Benutzererlebnis durch Minimierung von Latenzen, Jitter und Paketverlusten.

ilierte Palo Alto Lizenzinformationen Palo Alto Lizenzübersicht Palo Alto Video

Die wichtigsten Sicherheits- und Konnektivitätsfunktionen

ML-basierte Firewall der nächsten Generation- Integriert maschinelles Lernen (ML) in den Kern der Firewall, um signaturlose Inline-Angriffe auf dateibasierte Angriffe zu verhindern und nie dagewesene Phishing-Versuche zu erkennen und sofort zu stoppen.

- Nutzt cloudbasierte ML-Prozesse, um verzögerungsfrei Signaturen und Anweisungen zurück an die NGFW zu senden.

- Nutzt Verhaltensanalysen, um Geräte im Internet der Dinge (Internet of Things, IoT) zu erkennen und Richtlinienempfehlungen abzugeben; in der Cloud bereitgestellter und nativ integrierter Service auf der NGFW.

- Automatisiert Richtlinienempfehlungen, um Zeit zu sparen und das Risiko von Bedienfehlern zu reduzieren.

- Identifiziert die Anwendungen, die Daten durch Ihr Netzwerk senden, unabhängig von Port, Protokoll, Umgehungstechniken oder Verschlüsselung (TLS/SSL).

- Ermöglicht die Definition und Implementierung von Sicherheitsrichtlinien, die sich auf spezifische Anwendungen (statt auf Ports) beziehen (zulassen, ablehnen, planen, untersuchen, Datenverkehrsregeln anwenden).

- Bietet die Möglichkeit, benutzerdefinierte App-ID™-Kennzeichnungen für eigene Anwendungen zu erstellen oder die App-ID-Entwicklung für neue Anwendungen bei Palo Alto Networks anzufordern.

- Identifiziert alle Nutzdaten innerhalb der Anwendung (wie Dateien und Datenmuster), um bösartige Dateien zu blockieren und Datenausschleusungen zu verhindern.

- Erstellt standardmäßige und angepasste Anwendungsnutzungsberichte, einschließlich Berichten zu Software-as-aService (SaaS), die einen Einblick in den gesamten genehmigten und nicht genehmigten SaaS-Datenverkehr in Ihrem Netzwerk geben.

- Ermöglicht die sichere Migration älterer Layer-4-Regelsätze zu App-ID-basierten Regeln mit integriertem Policy Optimizer. Damit erhalten Sie einen Regelsatz, der sicherer und einfacher zu verwalten ist.

- Ermöglicht Transparenz, Sicherheitsrichtlinien, Berichte und Forensik auf der Grundlage von Benutzern und Gruppen – nicht nur von IP-Adressen.

- Lässt sich leicht in eine Vielzahl von Repositorys integrieren, um Benutzerinformationen zu nutzen: WLAN-Controller, VPNs, Verzeichnisserver, SIEMs, Proxys und mehr.

- Ermöglicht das Definieren dynamischer Benutzergruppen in der Firewall, um zeitgebundene Sicherheitsmaßnahmen umzusetzen, ohne die Aktualisierung von Benutzerverzeichnissen abwarten zu müssen.

- Wendet konsistente Richtlinien an, unabhängig von den Standorten der Benutzer (Büro, zu Hause, unterwegs usw.) und ihren Geräten (iOS- und Android®-Mobilgeräte; macOS®-, Windows®-, Linux-Desktops, -Laptops; Citrixund Microsoft VDI- und Terminal-Server).

- Verhindert, dass Anmeldedaten des Unternehmens auf Websites von Dritten gelangen, und verhindert die Nutzung gestohlener Anmeldedaten, indem die Multi-Faktor-Authentifizierung (MFA) auf der Netzwerkebene für jede Anwendung aktiviert wird, ohne dass die Anwendung geändert werden muss.

- Auf der Grundlage des Benutzerverhaltens werden dynamisch Sicherheitsmaßnahmen umgesetzt, um verdächtige oder böswillige Benutzer zu blockieren.

- Untersucht ein- und ausgehenden TLS/SSL-verschlüsselten Datenverkehr, einschließlich des Datenverkehrs, der TLS 1.3 und HTTP/2 verwendet, und wendet die Richtlinien darauf an.

- Bietet umfassende Einblicke in den TLS-Verkehr, wie den Umfang des verschlüsselten Datenverkehrs, TLS/SSL-Versionen, Ciphersuites und mehr, ohne ihn zu entschlüsseln.

- Ermöglicht es, die Verwendung von veralteten TLS-Protokollen, unsicheren Ciphersuites und falsch konfigurierten Zertifikaten zu verhindern, um Risiken zu minimieren.

- Erleichtert die Bereitstellung der Entschlüsselung und ermöglicht die Verwendung integrierter Protokolle zur Fehlerbehebung, etwa bei Anwendungen mit Zertifikat-Pinning.

- Ermöglicht das flexible Aktivieren oder Deaktivieren der Entschlüsselung basierend auf URL-Kategorie und Quell- und Zielzone, Adresse, Benutzer, Benutzergruppe, Gerät und Port, um den Datenschutz und die Einhaltung regulatorischer Vorschriften zu wahren.

- Ermöglicht es, eine Kopie des entschlüsselten Datenverkehrs von der Firewall zu erstellen (d. h. Entschlüsselungsspiegelung) und diese an Tools zur Datenverkehrserfassung für Forensik, Verlaufsprotokollierung oder Data Loss Prevention (DLP) zu senden.

- Nutzt die zentrale Verwaltung, Konfiguration und Transparenz für mehrere verteilte NGFWs von Palo Alto Networks (unabhängig von Standort oder Umfang) durch das Panorama™-Netzwerksicherheitsmanagement an einer einheitlichen Benutzeroberfläche.

- Vereinfacht die gemeinsame Nutzung von Konfigurationen über Panorama mit Vorlagen und Gerätegruppen und skaliert die Protokollerfassung je nach Bedarf.

- Bietet Benutzern über das Application Command Center (ACC) detaillierte Transparenz und umfassende Einblicke in Netzwerkverkehr und -bedrohungen.

Moderne ausgeklügelte Cyberattacken können innerhalb von 30Minuten auf bis zu 45.000Varianten anwachsen. Dabei werden mehrere Bedrohungsvektoren und raffinierte Techniken eingesetzt, um Schadcode einzuschleusen. Herkömmliche Punktlösungen verursachen Sicherheitslücken in Unternehmen, erhöhen den Arbeitsaufwand von Sicherheitsteams und beeinträchtigen die Produktivität durch inkonsistenten Zugriff und unzureichende Transparenz.

Palo Altos Cloud-Delivered Security Services dagegen können nahtlos in deren branchenführenden NGFWs integriert werden und nutzen Palo Altos Netzwerk aus 80.000 Kunden, um Threat Intelligence sofort zu koordinieren und Schutz vor allen Bedrohungen und Bedrohungsvektoren zu bieten. Schließen Sie Sicherheitslücken an allen Ihren Standorten und nutzen Sie die Vorteile erstklassiger Sicherheit, die konsistent über eine zentrale Plattform bereitgestellt wird, um auch vor den komplexesten und am besten getarnten Bedrohungen geschützt zu sein. Diese Dienste werden geboten:

- Threat Prevention – bietet mehr Sicherheit als ein herkömmliches IPS (Intrusion Prevention System), da alle bekannten Bedrohungen für den gesamten Datenverkehr in einem Durchlauf (Single Pass) abgewehrt werden, ohne dass die Leistung leidet.

- Advanced URL Filtering – sorgt für erstklassigen Schutz vor webbasierten Bedrohungen und eine Steigerung der betrieblichen Effizienz dank branchenweit erster Echtzeit-Präventionslösung für Webangriffe und branchenführender Phishingabwehr.

- WildFire® – schützt Dateien durch die automatische Erkennung und Abwehr unbekannter Malware mit branchenführenden cloudbasierten Analysen und Threat Intelligence von mehr als 42.000 Kunden.

- DNS Security – nutzt ML, um Bedrohungen über das DNS in Echtzeit zu erkennen und abzuwehren. Sicherheitsteams erhalten so die Kontextinformationen, die sie zur Ausarbeitung von Richtlinien und zur schnellen und wirkungsvollen Abwehr von Bedrohungen benötigen.

- IoT Security – bietet die umfassendste IoT-Sicherheitslösung der Branche für einen detaillierten Überblick, eine effektive Abwehr und eine zuverlässige Richtliniendurchsetzung – alles auf einer einzigen ML-gestützten Plattform.

- Enterprise DLP – bietet die branchenweit erste cloudbasierte DLP-Lösung für Unternehmen, die sensible Daten über alle Netzwerke, Clouds und Benutzer hinweg konsistent schützt.

- SaaS Security – stellt integrierte SaaS-Sicherheitsfunktionen bereit, mit denen Sie neue SaaS-Anwendungen erkennen und sichern, Daten schützen und Zero-Day-Bedrohungen abwehren können – und das zu den niedrigsten Gesamtbetriebskosten.

- Führt Netzwerkfunktionen, Richtliniensuche, -anwendung und -dekodierung sowie Signaturabgleich für alle Bedrohungen und Inhalte in einem einzigen Durchgang durch. So wird der Verarbeitungsaufwand für die Ausführung mehrerer Funktionen in einem einzelnen Sicherheitssystem erheblich reduziert.

- Vermeidet Latenzzeiten, indem der Datenverkehr in einem einzigen Durchgang mit einem streambasierten, einheitlichen Signaturabgleich anhand aller Signaturen überprüft wird.

- Ermöglicht eine konsistente und vorhersehbare Leistung, wenn Security Subscriptions aktiviert sind. (Der Threat-Prevention-Durchsatz in Tabelle 1 basiert auf mehreren aktivierten Abonnements.)

- Ermöglicht Ihnen die Einführung von SD-WAN, indem Sie esn ganz einfach auf Ihren vorhandenen Firewalls aktivieren.

- Ermöglicht Ihnen die sichere Implementierung von SD-WAN, nativ integriert mit unserer branchenführenden Sicherheit.

- Bietet ein erstklassiges Benutzererlebnis durch Minimierung von Latenzen, Jitter und Paketverlusten.

Palo Alto PA-1420 Professional Bundle Produktinformationen

| Bundle: | Professional Bundle |

|---|---|

| Firewalldurchsatz (HTTP/Appmix): | 9,9 Gbps / 9,5 Gbps |

| IPsec-VPN Durchsatz: | 6,9 Gbps |

| Max. Sitzungen: | 1.4 Millionen |

| Neue Sitzungen pro Sekunde: | 140.000 |

| Threat Prevention-Durchsatz (HTTP/Appmix): | 5,2 Gbps / 5 Gbps |

| Laufzeit: | 5 Jahre |

nur CHF 100’580.19*

| Bruttopreis: | CHF 119’690.43 |

| Produktnummer: | ENBIT-PAB-PA-1420-BND-PRO-5YR |

- Versandfertig in 30 Tage, Lieferzeit 1-3 Tage

Bitte wählen Sie die anahand der u.s. Schaltfläche Ihre gewünschte Variante aus, um die jeweiligen Produktinformationen anzeigen zu lassen.